ESET Latinoamérica alerta sobre una campaña de phishing que utiliza correos que imitan al servicio de logística FedEx para engañar a los usuarios y así robar los datos personales y financieros de las víctimas.

ESET alerta por una nueva campaña de phishing que utiliza correos electrónicos que imitan al servicio de logística FedEx para engañar a quien los reciba. Los correos usan de excusa para el contacto que hay un paquete retenido en aduana y se debe realizar alguna gestión para destrabar el envío.

El mensaje provee un supuesto número de seguimiento de un envío para generar confianza con la víctima y que esta responda. La finalidad es el robo de datos financieros de la víctima, quien ingresará sus datos para hacer un pago ficticio como canon para liberar el paquete retenido. Los cibercriminales recolectan así información financiera verificada con la que pueden cometer otras estafas o venderla en mercados ilegales de la darkweb.

“Los correos utilizan la misma tipografía y diseño de FedEx, dirigiendo a los usuarios a un sitio web falso que imita la estética de la marca. El sitio guía a la víctima a través de varios pasos antes de solicitar información sensible, como datos de tarjeta de crédito, para liberar el supuesto paquete retenido.”. advierte Mario Micucci, investigador de Seguridad Informática de ESET Latinoamérica.

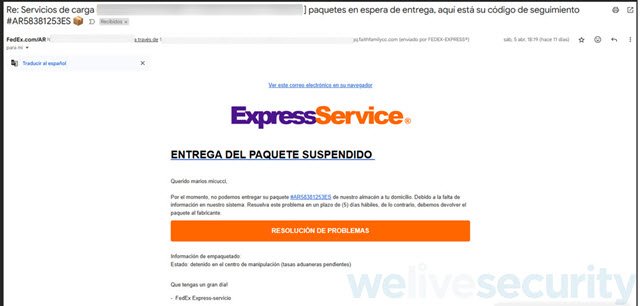

Primero, llega el email a la bandeja de entrada de la víctima potencial, indicándole que hay una “entrega de paquete suspendida”. En el cuerpo del mensaje se aprecia la estética de la marca FedEx, con un alto grado de similitud y la firma de FedEx Express para darle legitimidad. Aquí comienza el engaño con el botón “resolución de problemas”, que llevará a una URL que nada tiene que ver con la real de la empresa suplantada.

Pie de imagen: Correo falso que simula ser FedEx informando de un envío retenido.

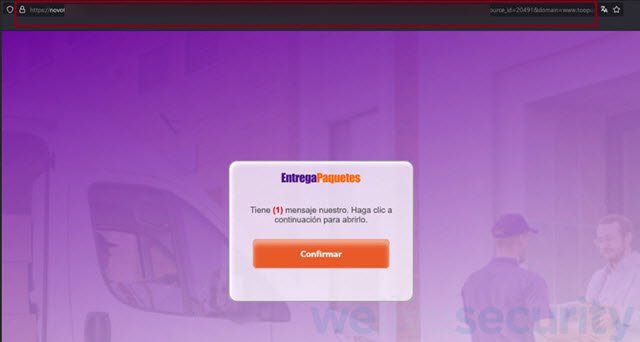

Cuando el usuario ingresa al hipervínculo del número de seguimiento, es derivado a una URL falsa donde se simula una serie de pasos para destrabar la “entrega de paquete”. Como se puede observar en la imagen, si bien la URL no coincide con el sitio de FedEx, sí imita la tipografía y la estética de la marca.

Pie de imagen: Página falsa a la que lleva el botón del cuerpo del correo falso, donde ya se aprecia que la url nada tiene que ver con FedEx.

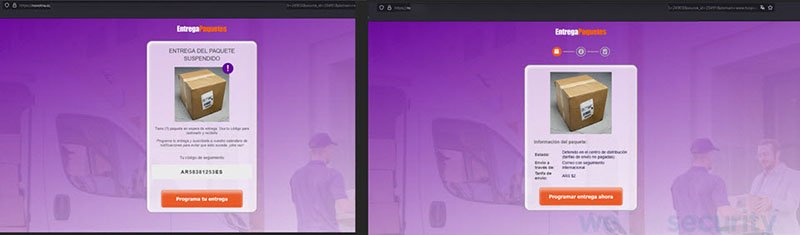

Si la víctima decide continuar, el sitio va guiando una serie de pasos para hacer el pago para recibir el paquete supuestamente retenido. Incluso se programa una supuesta entrega mediante opciones en las sucesivas pantallas que van abriéndose.

Pie de imagen: Serie de pasos para supuestamente programar en envío del paquete retenido.

Pie de imagen: Las sucesivas pantallas a la que lleva el supuesto proceso de reprogramación del envío inexistente.

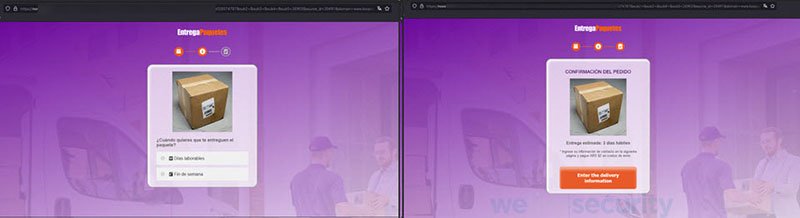

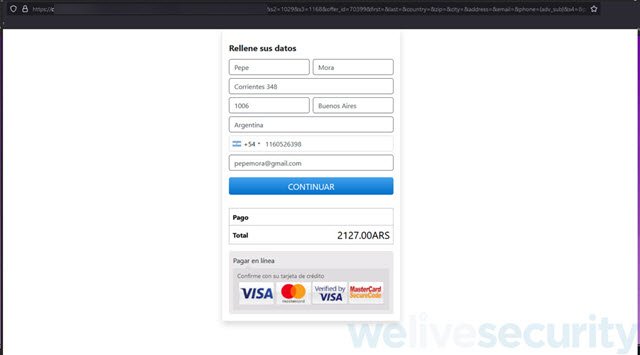

Una vez completados los pasos, la víctima es redirigida a un sitio para efectuar el pago del envío del paquete. Ahora sí, los cibercriminales logran hacerse de los datos de tarjetas de crédito de la víctima, que, si ha llegado hasta esta instancia, puede no llamarle la atención la pasarela de pago, ya que los cibercriminales redirigen a una página de compras legítima.

Pie de imagen: Pasarela de pago para destrabar el envío, donde la víctima ingresa sus datos de tarjeta de crédito o débito.

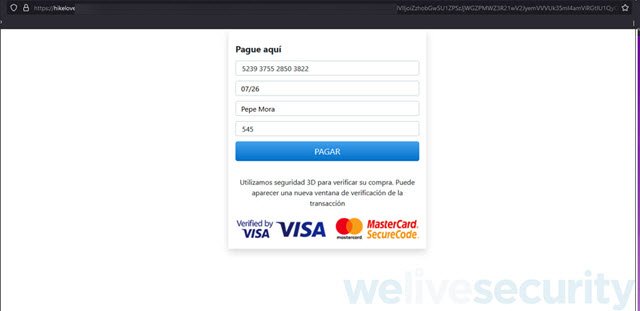

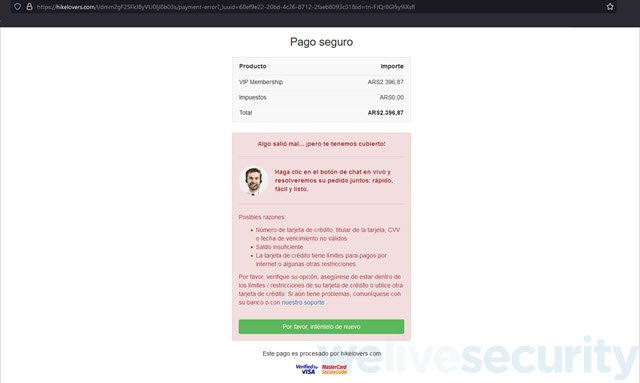

Según ESET, los ciberatacantes buscan que las víctimas paguen un monto en pesos y, si ingresan datos no válidos, el sistema advierte la situación, incitando a la víctima a proporcionar datos verdaderos para realizar el pago. Esta verificación de los datos la realizan los cibercriminales a partir de una página legítima de compra de gift cards, usando su pasarela de pago, que contrasta los datos ante las principales empresas de tarjetas de crédito.

De esta forma, los cibercriminales logran recolectar datos validados para luego vender en los mercados ilegales.

Pie de imagen: Pasarela de pago a la que lleva el sitio falso.

Pie de imagen: Rechazo de la transacción si no se colocan datos válidos.

ESET comparte algunos consejos de seguridad básicos para evitar caer en este tipo de engaños:

• Utilizar tarjetas de crédito y débito virtuales para hacer compras online. La mayoría de los servicios financieros y billeteras virtuales incorporan esta funcionalidad para hacer pagos a través de wallets.

• Desconfiar de comunicaciones que no se esperen, y sobre todo si presentan una urgencia e instan a actuar rápidamente. Siempre chequear con la entidad comunicándose a los canales oficiales.

• Chequear que la página a la que ha ingresado y donde se brindaran datos personales sea segura y la URL corresponda a la real.

“Tal como pudimos observar en este caso hay situaciones comunes a las distintas estrategias utilizadas por los ciberatacantes cuando despliegan phishing: ganarse la confianza con el usuario y transmitir un sentido de urgencia. Es importante estar atentos y no dejarnos llevar por las apariencias.”, concluye Mario Micucci de ESET.