Unisys comparte sus recomendaciones para que las organizaciones estén protegidas de los ciberataques Los ataques de ransomware se han disparado en número, costo y magnitud. Unisys, empresa global…

Ver más 3 tips para evitar ataques de Ransomware en 2021Etiqueta: vulnerabilidades

Día Mundial del Internet Seguro

Por: Kumaravel Ramakrishnan, Product Manager en ManageEngine. La pandemia del Covid-19 ha obligado a organizaciones de todo el mundo a repensar su concepto de espacio…

Ver más Día Mundial del Internet SeguroLa seguridad de la información en manos equivocadas

La Covid-19 y la seguridad de la información, las temáticas más tocadas en las juntas directivas Los eventos que se vivieron a finales del año…

Ver más La seguridad de la información en manos equivocadasCheck Point descubre una campaña de ciberataques que aprovecha vulnerabilidades de Linux

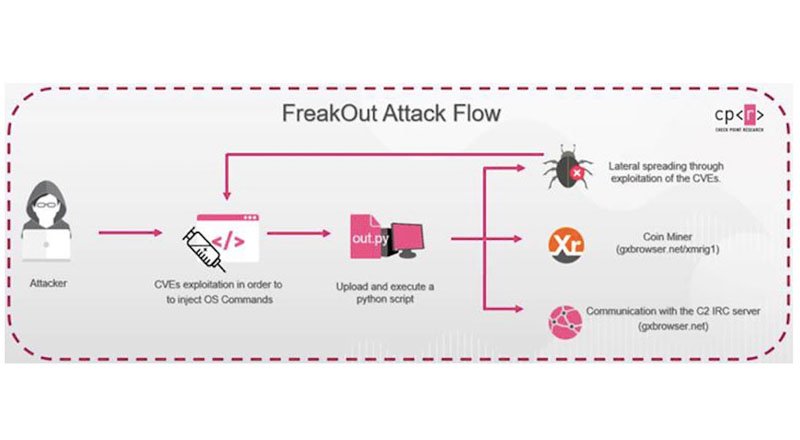

Estados Unidos, Italia y Gran Bretaña, se encuentran entre los países afectados por esta campaña de ciberataques dirigidos contra instituciones gubernamentales y financieras Investigadores de…

Ver más Check Point descubre una campaña de ciberataques que aprovecha vulnerabilidades de LinuxCiberseguridad, pandemia y psicología

Por: Juan Mario Posada Daza, Líder de Ciberseguridad para Accenture Colombia En el último año, el día a día de nuestras vidas ha cambiado dramáticamente,…

Ver más Ciberseguridad, pandemia y psicologíaCheck Point Research descubre vulnerabilidades en Steam que ponen en riesgo a jugadores

Los investigadores de la compañía alertan de que los seguidores de títulos como Counter Strike, Global Offensive, Dota2 y Half Life, entre otros títulos, corren…

Ver más Check Point Research descubre vulnerabilidades en Steam que ponen en riesgo a jugadoresColombia busca talentos en hacking ético

Lowbits.io y Cyte lanzan un desafío de hacking ético que se llevará a cabo del 28 de noviembre al 5 de diciembre Recientemente se ha…

Ver más Colombia busca talentos en hacking ético5 claves para evaluar seguridad del software sin ralentizar su desarrollo

Vladimir Villa, CEO de Fluid Attacks Fluid Attacks presenta su metodología de trabajo creada para romper con la falsa sensación de protección al momento de…

Ver más 5 claves para evaluar seguridad del software sin ralentizar su desarrollo7 consejos de ciberseguridad para hogares inteligentes

El Hogar Inteligente es parte del Internet de las Cosas (IoT) una infraestructura tecnológica donde la ciberseguridad juega un papel predominante para la privacidad, seguridad…

Ver más 7 consejos de ciberseguridad para hogares inteligentesTrend Micro bloqueó 8.8 millones de amenazas COVID-19 en el primer semestre de 2020

En general, se detuvieron 27.800 millones de amenazas, de las cuales el 93% se basaron en el correo electrónico. Trend Micro Incorporated publicó su informe…

Ver más Trend Micro bloqueó 8.8 millones de amenazas COVID-19 en el primer semestre de 2020